La comparación entre Ledger Cold Wallet y Software Wallet examina las diferencias entre la protección de hardware dedicada y la gestión de criptomonedas basada en aplicaciones. Las billeteras de software se ejecutan como aplicaciones en dispositivos de uso general, como smartphones, ordenadores y navegadores, y comparten la seguridad de sus plataformas. Las billeteras de hardware dedican componentes especializados a la protección de criptomonedas, aislando las claves privadas del entorno general del dispositivo y sus riesgos asociados.

La distinción entre la billetera fría y la billetera de aplicaciones de Ledger es importante porque la seguridad de la billetera de software depende de la seguridad del dispositivo anfitrión, lo que genera vulnerabilidades indirectas que los usuarios podrían no reconocer ni controlar. Las aplicaciones de billetera móvil y de escritorio heredan todas las vulnerabilidades de seguridad de sus plataformas, desde vulnerabilidades del sistema operativo hasta problemas de permisos de la aplicación. El almacenamiento en frío mediante el elemento seguro proporciona protección independiente de la seguridad del dispositivo conectado. A diferencia de Trezor y KeepKey, con diferentes enfoques arquitectónicos, el elemento seguro certificado de Ledger ofrece seguridad de criptomonedas de nivel bancario para todas las criptomonedas compatibles.

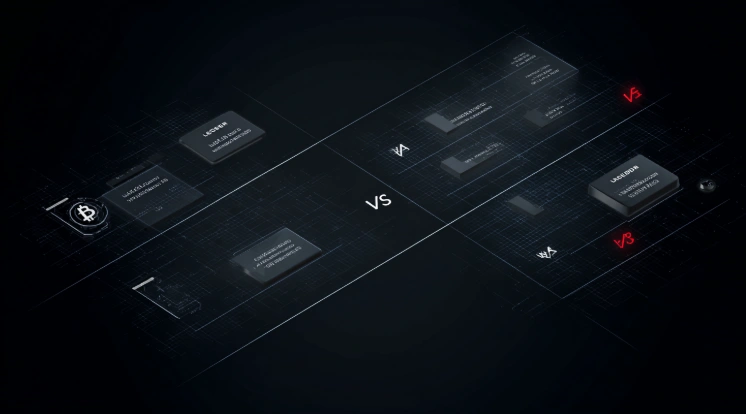

Monedero frío Ledger comparado con monederos de software

La comparación entre las billeteras frías de Ledger y las billeteras de software revela cómo el entorno de ejecución afecta fundamentalmente la seguridad. Las billeteras de software deben descifrar las claves privadas en la memoria del dispositivo para las operaciones de firma, lo que crea vulnerabilidades durante cada transacción. Las billeteras de hardware realizan la firma dentro de procesadores aislados que nunca exponen el material de las claves a los sistemas host. Esta distinción determina la seguridad realista que cada tipo de billetera puede alcanzar, independientemente de la calidad de la implementación.

La categoría de billeteras de software incluye diversas implementaciones, desde extensiones de navegador hasta aplicaciones móviles y de escritorio. Cada plataforma presenta diferentes factores de riesgo, pero todas comparten la limitación fundamental de ejecutarse en dispositivos de uso general con amplias superficies de ataque.

Diferencias de seguridad entre monederos fríos y de software

| Factor de seguridad | Monedero de software | Monedero frío |

|---|---|---|

| Exposición clave | Descifrado en memoria durante la firma | Nunca abandona el elemento seguro |

| Resistencia al malware | Vulnerable si el dispositivo se ve comprometido | Protegido independientemente del host |

| Ataque físico | Claves accesibles desde el almacenamiento del dispositivo | Hardware a prueba de manipulaciones |

| Actualizar la seguridad | Dependencias del sistema operativo host y de la aplicación | Solo firmware firmado |

| Exposición de respaldo | Puede existir en copias de seguridad en la nube | Solo copia de seguridad física |

| Mostrar confianza | Pantalla del host potencialmente manipulada | Pantalla de confianza independiente |

Las billeteras de software dependen de la seguridad del host, mientras que las billeteras frías brindan protección independiente a través de la arquitectura de la billetera de hardware.

Consideraciones específicas de la plataforma

La comparación entre la billetera fría de Ledger y la billetera de software varía según la plataforma específica que alberga las aplicaciones de billetera de software. Las implementaciones de billeteras móviles enfrentan riesgos diferentes a los de las aplicaciones de escritorio, y las extensiones de navegador presentan categorías de vulnerabilidad únicas. Comprender los factores específicos de cada plataforma ayuda a los usuarios a evaluar el riesgo de la billetera de software adecuadamente para sus entornos de uso.

La seguridad de la plataforma afecta directamente la protección de la billetera de software, ya que la aplicación de billetera hereda las propiedades de seguridad de su host. Los usuarios no pueden separar la seguridad de la billetera de la seguridad del dispositivo al usar soluciones de software.

Riesgos de las billeteras móviles y de escritorio

Vulnerabilidades de la plataforma de billetera fría Ledger vs. billetera de aplicación:

- Monederos móviles: vulnerabilidades de permisos de aplicaciones, exposición a jailbreak/root, riesgos de captura de pantalla

- Carteras de escritorio: ecosistema de malware más amplio, herramientas de acceso remoto, sistema de archivos compartido

- Extensiones del navegador: secuencias de comandos entre sitios, conflictos de extensiones, vulnerabilidades del navegador

- Monederos web: riesgos del lado del servidor, secuestro de sesiones, problemas con los certificados

- Aplicaciones multiplataforma: vulnerabilidades de código compartido entre plataformas

- Aplicaciones de Exchange: riesgos de custodia combinados con problemas de seguridad de las aplicaciones

- Monederos de hardware: aislados de todas las vulnerabilidades específicas de la plataforma

- Almacenamiento en frío: la protección a través de USB-C o Bluetooth mantiene el aislamiento de la clave

Cada plataforma de software presenta riesgos únicos que el almacenamiento en frío elimina mediante la separación arquitectónica de claves privadas.

Recomendaciones de casos de uso

La elección entre una billetera fría de Ledger y una billetera de software depende de los requisitos específicos del caso de uso y la tolerancia al riesgo. Ningún tipo de billetera es ideal para todas las situaciones. Comprender qué escenarios favorecen cada enfoque permite una selección adecuada para las diferentes necesidades de gestión de criptomonedas en todas las monedas compatibles.

El análisis de casos de uso considera factores como el valor de los activos, la frecuencia de las transacciones, los requisitos de acceso y la prioridad de seguridad. Estos factores determinan si se debe priorizar la conveniencia o la protección al elegir una billetera.

Adaptación del tipo de billetera a las necesidades del usuario

| Caso de uso | Recomendación |

|---|---|

| Tenencias de alto valor | la billetera fría proporciona la protección necesaria |

| Participación activa en DeFi | Monedero frío con integración Web3 |

| Montos de gasto diario | Monedero de software aceptable por conveniencia |

| Carteras de trading | Monedero frío para tenencias, software para trading activo |

| Tesorería empresarial | Se requiere una billetera fría para la responsabilidad fiduciaria |

| Configuraciones de múltiples firmas | se recomienda una billetera fría para cada firmante |

| Montos de regalo o prueba | Monedero de software suficiente |

La adaptación del tipo de billetera al caso de uso real optimiza tanto la seguridad como la facilidad de uso sin forzar ninguna de las dos direcciones.

Para comparar monederos calientes, consulta nuestra guía Ledger Cold Wallet vs. Hot Wallet. Para comparar el hardware, visita Ledger Cold Wallet vs. Otros monederos de hardware. Para ayudarte a decidir, consulta Elegir Ledger Cold Wallet.

Preguntas frecuentes

Sí, para la protección de claves. Ledger guarda las claves privadas en hardware aislado, mientras que MetaMask las almacena en dispositivos host. Sin embargo, Ledger se integra con MetaMask para ofrecer seguridad y funcionalidad combinadas.

No. Las billeteras de software deben exponer las claves en memoria durante la firma. Este requisito arquitectónico crea una vulnerabilidad que ninguna implementación de software puede eliminar en las billeteras móviles o de escritorio.

El robo de dispositivos, el malware, las aplicaciones comprometidas, la exposición de las copias de seguridad en la nube y los ataques de captura de pantalla amenazan la seguridad de las billeteras móviles. Las claves se encuentran en el almacenamiento accesible del dispositivo.

Las billeteras de software son ideales para pequeñas cantidades y transacciones frecuentes donde la comodidad es fundamental. Utilice almacenamiento en frío para las tenencias principales que superen los umbrales de pérdida aceptables.

Las billeteras de escritorio se enfrentan a mayores riesgos de malware, pero pueden evitar la exposición a las copias de seguridad en la nube. Las billeteras móviles enfrentan problemas de robo de dispositivos y de seguridad en las aplicaciones. Ambas carecen de la protección de las billeteras de hardware.

Sí. Las frases de recuperación de las billeteras de software se pueden restaurar en dispositivos Ledger. Sin embargo, considere generar una frase nueva después de la transición, ya que la frase original estuvo expuesta al entorno de software.

Los ladrones pueden acceder a la billetera si se viola la seguridad del dispositivo. Podrían descifrar el PIN, explotar las copias de seguridad o usar malware. Transfiera los activos inmediatamente si aún conserva la frase de recuperación.